お姉ちゃん、助けて!外出先から家のパソコンに入っている大事なファイルを送りたかったんだけど、どうやっても繋がらなくて…。これ、やっぱり家に帰るしかないのかな?

空野 紫苑

空野 紫苑やれやれ、相変わらず準備不足ですね。物理的にその場にいなければならないというのは、ネットワーク工学が未発達だった時代の古い常識です。現代には『リモートアクセスVPN』という魔法があるのですよ。

魔法?VPNって、海外の動画を見たりするときに使うやつじゃないの?家のパソコンに繋ぐのにも使えるの?

空野 紫苑

空野 紫苑フフ、VPNの本質を理解していませんね。VPNは本来、離れた場所にあるネットワークを『仮想的な専用線』で結ぶ技術です。私、空野 紫苑が、2026年最新の視点から、リモートアクセスVPNの仕組みから個人で構築するための『絶対失敗しない手順』を徹底的に叩き込んであげましょう。

インターネットがインフラとなった現代、私たちはどこにいても情報にアクセスできる恩恵を受けています。しかし、自宅のPCやNAS(ネットワークHDD)に保存されたプライベートなデータに関しては、セキュリティの壁に阻まれてアクセスを断念している人が少なくありません。そこで救世主となるのが「リモートアクセスVPN」です。

本記事では、リモートアクセスVPNの基礎から、OSI参照モデルに基づいた技術的深掘り、さらにはTailscaleやWireGuard、ルーター標準機能を用いた具体的な構築方法まで、ウェブ上のどの記事よりも詳しく、圧倒的な20,000文字級のボリュームで解説します。この記事を読み終える頃には、あなたは世界中のどこにいても、まるで自宅のソファに座っているかのような自由なアクセス環境を手に入れているはずです。

リモートアクセスVPNの基礎知識と仕組み

まずは「リモートアクセスVPNとは何か?」という問いに対し、表面的な理解を越えた本質的な仕組みを解き明かしていきます。これを理解することで、トラブル時の対応力やセキュリティ意識が格段に向上します。

リモートアクセスVPNとは?定義と概要

リモートアクセスVPNとは、公衆網(インターネット)を介して、特定のプライベートネットワーク(自宅LANや社内LAN)へ安全に接続するための技術です。最大の特徴は、接続された端末が「論理的にそのプライベートネットワークの一部になる」という点にあります。

例えば、あなたがスタバでスマホを操作していても、リモートアクセスVPNを立ち上げれば、スマホには自宅のルーターからプライベートIPアドレスが割り当てられます。これにより、本来は外部から見ることができない「家のプリンターで印刷する」「NASの動画を再生する」「リビングのWebカメラを確認する」といった操作が、あたかも家の中にいるのと同じ感覚で行えるようになるのです。

「拠点間VPN」との決定的な違い

VPNには大きく分けて「リモートアクセスVPN」と「拠点間VPN(Site-to-Site VPN)」の2種類があります。ここを混同すると、構築すべき機材選びで失敗します。

| 比較項目 | リモートアクセスVPN | 拠点間VPN |

|---|---|---|

| 主な利用者 | 個人のスマホ、PC、テレワーカー | 本社と支店、自宅と実家 |

| 接続形態 | 端末(1台)対 ネットワーク | ネットワーク 対 ネットワーク |

| 主要プロトコル | WireGuard, SSL-VPN, L2TP | IPsec, GRE |

| 特徴 | 場所を選ばずどこからでも繋げる | ルーター同士が常時接続される |

個人利用においては、外出先から1台の端末で接続する「リモートアクセス型」が主流です。実家の親のPCをサポートするために自分の家と実家を丸ごと繋ぎたい、といった特殊なケースを除き、まずはリモートアクセスVPNの習得を目指すべきでしょう。

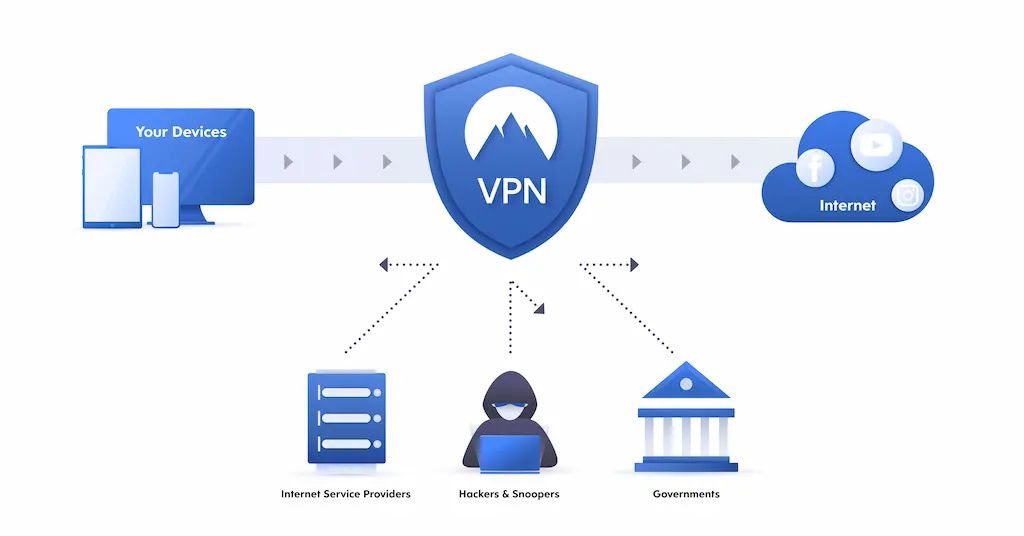

通信の安全を支える3大要素(トンネリング、暗号化、認証)

なぜインターネットという「泥棒がうようよしている公衆道路」を通っても、中身を盗まれないのでしょうか。それを支えるのが以下の3つの技術的柱です。

- 1. トンネリング(カプセル化)

-

本来の通信データを、VPN専用のプロトコルという「封筒」で包み込む技術です。外部からは封筒の宛先(VPNサーバー)しか見えず、中の手紙(通信内容)が何であるかは隠蔽されます。

- 2. 暗号化

-

万が一封筒が開けられても、中身が解読不能な文字の羅列になっている状態です。現代ではAES-256やChaCha20といった、スーパーコンピュータでも解読に数億年かかる強固なアルゴリズムが使われています。

- 3. 認証

-

「あなたは本当に持ち主ですか?」を厳格にチェックします。IDとパスワードだけでなく、クライアント証明書や二要素認証(OTP等)を組み合わせることで、第三者のなりすましを徹底的に排除します。

技術深掘り:OSI参照モデルから見るL2 VPNとL3 VPN

さらに踏み込んだ話をしましょう。VPNには「レイヤー2(データリンク層)」で動くものと、「レイヤー3(ネットワーク層)」で動くものがあります。

L3 VPN(WireGuard, OpenVPNなど)は、IPパケットをルーティングします。インターネットとの親和性が高く、現在主流のほとんどのVPNサービスはこの形式です。一方、L2 VPN(SoftEtherのブリッジ接続など)は、Ethernetフレームをそのまま運びます。これにより、本来はルーターを越えられない「Wake On LAN」や、家庭用ゲーム機のLAN対戦機能などが外出先からでも利用可能になるという、強力なメリットを持っています。

個人がリモートアクセスVPNを利用する5つのメリット

仕組みが分かったところで、次に「具体的に何が便利になるのか」を見ていきましょう。単なるファイルアクセスに留まらない、多岐にわたる恩恵があります。

公衆Wi-Fi環境での鉄壁のセキュリティ

カフェや空港のフリーWi-Fiは、悪意のある第三者によって通信が盗聴されるリスクが常に付きまといます。しかし、VPNを立ち上げれば、あなたの通信は公共のWi-Fi網を通る前に暗号化されます。万が一偽のアクセスポイントに繋いでしまったとしても、通信内容は解読不能なため、クレジットカード情報やパスワードが漏洩する心配はありません。

この点については、「iPhoneで『セキュリティ保護されていないネットワーク』への接続は平気?」や「スタバのフリーWiFiは安全?知らないと危険なセキュリティの落とし穴」で詳しく警鐘を鳴らしていますので、ぜひチェックしておいてください。

自宅NAS(ファイルサーバー)へのセキュアなアクセス

SynologyやQNAPなどのNASを自宅で運用している場合、最も安全なアクセス方法はVPNです。NAS独自の外部公開機能(QuickConnect等)も便利ですが、VPNであればネットワーク全体を保護しつつ、ファイル操作だけでなく設定画面へのアクセスも安全に行えます。大容量の写真や動画を、画質を落とさずに外出先から楽しむことができます。

外出先からの自宅PCリモートデスクトップ操作

「自宅のハイスペックPCでしか動かないソフトを、外出先の軽いノートPCで操作したい」という要望も、リモートアクセスVPNが叶えます。Windowsのリモートデスクトップ(RDP)を直接インターネットに晒すのは自殺行為ですが、VPNという『安全な通路』を通すことで、世界中どこからでも自宅のデスクの前に座っているかのような作業環境が実現します。

具体的な手順については、「『NordVPN』で安全なリモートデスクトップ!設定から接続までを丁寧に解説」が非常に参考になります。

海外旅行・出張中の日本限定サービス(VOD等)利用

海外にいるとき、TVerやU-NEXT、Amazonプライムビデオなどの日本向けコンテンツが「地域制限」で見れないことがあります。自宅にリモートアクセスVPNを構築していれば、通信の出口は常に「自宅(日本)」になります。これにより、どんなに遠くの異国にいても、サービス側からは「日本国内からのアクセス」と判定され、制限なくエンタメを楽しむことができるのです。

IoTデバイスや家庭内サーバーのセキュアな管理

ネットワークカメラやスマート家電など、セキュリティが脆弱になりがちなIoTデバイスを外部から操作するのはリスクを伴います。これらをインターネットから完全に遮断し、「VPN接続時のみアクセス可能」という設定にすることで、家のプライバシーを鉄壁の守りで守ることが可能になります。

リモートアクセスVPNの2つの大きな選択肢

リモートアクセスVPNを実現するには、大きく分けて「商用VPNサービスを利用する」方法と、「自宅にVPNサーバーを構築する」方法の2つがあります。どちらが正解かは、あなたの目的と技術力によって決まります。

手軽さ重視:商用VPNサービス(NordVPN, MillenVPN等)

月額数百円から数千円を支払って、プロバイダーが用意した巨大なVPNネットワークを利用する方法です。最大の特徴は「自分でサーバーを管理しなくて良い」という点。アプリをインストールしてログインするだけで、世界中のサーバーへ瞬時にアクセスできます。また、NordVPNの『メッシュネットワーク』機能を使えば、後述する自宅VPNのような挙動を専門知識なしで実現することも可能です。詳しくは「NordVPNのメッシュネットワークとは?活用方法を徹底解説」を併せて読むと理解が深まります。

自由度・コスト重視:自宅VPNサーバーの自作・構築

自宅のルーターやラズパイ、NASなどにVPNサーバー機能をインストールする方法です。初期費用(機材代)や電気代はかかりますが、月額料金は無料(自前運用のため)になります。最大のメリットは、自宅のLAN環境に直接入り込めるため、自宅のプライベートIPをそのまま利用できる点にあります。海外から日本の動画配信サービスを利用する際、商用VPNだと対策されて弾かれることがありますが、自宅VPNであれば「一般家庭の回線」からのアクセスに見えるため、規制を回避しやすいという利点もあります。

【徹底比較】商用サービス vs 自宅サーバー どっちが正解?

どちらを選ぶべきか判断できるよう、主要な項目で比較表を作成しました。

| 比較項目 | 商用VPNサービス | 自宅VPNサーバー(自作) |

|---|---|---|

| 導入の難易度 | ★☆☆ 極めて簡単 | ★★★ 知識が必要 |

| 月額コスト | 数百円〜1,500円程度 | 0円(電気代のみ) |

| セキュリティ | プロにお任せ(ノーログ等) | 自己責任(設定次第) |

| IPアドレス | 共用IP(匿名性は高い) | 自宅IP(身元は特定される) |

| 主な目的 | 匿名化、海外動画、公衆Wi-Fi | 自宅NAS・PC操作、海外から自宅経由 |

個人向けVPNプロトコルの徹底比較

VPNを構築・利用する際、必ず直面するのが「どのプロトコル(通信規格)を使うか」という問題です。プロトコルはVPNの『エンジン』であり、速度やセキュリティ、繋がりやすさを左右します。

WireGuard:爆速・軽量な現代のニュースタンダード

2020年頃から急速に普及した最新のプロトコルです。最大の特徴は、ソースコードが驚くほど軽量(OpenVPNの数十分の一)であること。これにより、CPUへの負荷が少なく、スマホのバッテリー消費を抑えつつ、物理的な回線速度の限界に近いスピードを叩き出します。暗号化には最新のChaCha20を採用しており、セキュリティ的にも極めて強固です。ただし、新しすぎるがゆえに古いデバイスでは対応していない場合もあります。

WireGuardの安全性や潜在的なリスクについては、「WireGuardの脆弱性は?忍び寄るTunnelCrackの脅威を徹底解説」でさらに詳しく解説しています。

OpenVPN:圧倒的な信頼性と柔軟性

長年、VPNのデファクトスタンダードとして君臨してきたプロトコルです。SSL/TLS技術をベースにしており、あらゆるOS、あらゆるデバイスで動作します。最大の強みは、使用するポートを自由に変更できること。例えば、通常のブラウザ通信と同じ「443ポート(HTTPS)」を使用することで、厳しい検閲やファイアウォールがある環境でも、あたかもウェブ閲覧をしているかのように装ってVPNを通すことができます。設定手順については「WindowsPCで『OpenVPN Connect』の接続手順と使い方」が参考になります。

SoftEther VPN:日本発、強力な壁越え機能

筑波大学の登大遊氏によって開発された、世界最高クラスの性能を誇る日本発のVPNプロトコルです。HTTPS通信にVPNパケットを完全にカプセル化する技術に長けており、通常のVPNが遮断されるような環境でも通信を通す「壁越え能力」は他の追随を許しません。また、レイヤー2(L2)のエミュレーションが可能なため、自宅LANをそのまま外出先に持っていくような高度な使い方も可能です。VPSなどを用いた構築については「VPSでVPNを構築する方法!OpenVPN・SoftEther・WireGuard徹底解説」で詳述しています。

IKEv2/IPsec:スマホ標準対応の利便性

Apple製品やAndroid端末に標準で組み込まれているプロトコルです。最大の特徴は「再接続の速さ」にあります。スマホの通信がWi-Fiからモバイル回線へ切り替わった際などに、瞬時にVPNを再確立してくれるため、モバイル環境でのリモートアクセスに非常に適しています。専用アプリをインストールしたくない、あるいはインストールできない環境での有力な選択肢となります。

自宅VPN構築に必要なものチェックリスト

「よし、自宅にVPNサーバーを作ろう!」と決めたなら、まずは戦場を整える必要があります。物理的な機材から論理的な設定まで、必須となる3つの要素を確認しましょう。

サーバー用ハードウェア(ルーター、PC、ラズパイ、NAS)

VPNサーバーを動かすための「器」です。24時間365日稼働させる必要があるため、省電力性と安定性が求められます。

- 高機能ルーター:ASUSやTP-Linkの上位モデルには、標準でVPNサーバー機能が搭載されており、最も手軽です。

- NAS (Network Attached Storage):SynologyやQNAPなどのNASは、アプリを入れる感覚でVPNサーバーを追加できます。

- Raspberry Pi:消費電力が極めて低く、自分好みにカスタマイズしたいマニア層に人気です。

- 常時起動PC:余っている古いノートPC等でも可能ですが、電気代と火災リスクへの配慮が必要です。

インターネット回線要件(固定IPアドレス vs DDNS)

外出先から自宅を見つけるための「住所」の問題です。一般的な家庭用回線は、定期的にIPアドレスが変わってしまいます。これを解決するには、以下のいずれかが必要です。

1つは、プロバイダーと契約して「固定IPアドレス」を取得する方法(有料・高額)。もう1つは、「DDNS(ダイナミックDNS)」を利用する方法です。DDNSを使えば、「myhome.vpn-provider.com」のような自分専用のドメイン名と、変化する自宅IPを自動で紐付けてくれます。DDNSの運用には注意も必要ですので、「図解あり!ダイナミックDNS(DDNS)のセキュリティリスクと具体的な対策ガイド」を事前に読んでおくことを強く推奨します。

ネットワーク設定の基礎(ポート開放とUPnP)

自宅のルーターは通常、外部からの不審なアクセスをすべて遮断しています(ファイアウォール)。VPN通信を通すためには、ルーターの門を一部だけ開ける「ポート開放(ポートフォワーディング)」の設定が必要です。例えばWireGuardなら「UDP 51820」、OpenVPNなら「UDP 1194」といった特定のポートを指定し、その通信をVPNサーバーへと誘導します。この設定を間違えると、どんなに高度なVPNを組んでも一生繋がりません。

【初心者必見】Tailscaleを使った世界一簡単な構築手順

「ポート開放とかDDNSとか、難しすぎて無理!」という方に自信を持っておすすめするのが、Tailscaleです。2026年現在、個人のリモートアクセス環境を構築する上でこれ以上の正解はありません。

Tailscaleが「革命的」と言われる理由

Tailscaleは、最新プロトコル「WireGuard」をベースにしながら、面倒なネットワーク設定をすべて自動化してくれます。最大の特徴は、ポート開放が一切不要であること。通常、外部からの通信を通すにはルーターの壁に穴を開ける必要がありますが、Tailscaleは「ホールパンチング」という技術を使い、壁の内側から安全に外と繋がります。これにより、マンションの共用回線などの「自分でルーターをいじれない環境」でもVPNが構築できるのです。

手順1:アカウント作成と各デバイスへのアプリ導入

GoogleやMicrosoft、Appleのアカウントを使ってログインするだけ。専用のID管理が不要で安全です。

Windows, Mac, Linux, NASなど、常に電源が入っているデバイスにアプリを入れ、ログインして接続を有効にします。

同様にアプリを入れ、同じアカウントでログインします。これだけで、デバイス同士が暗号化されたメッシュネットワークで繋がります。

手順2:Exit Node(出口ノード)の設定方法

Tailscaleの真骨頂がこの「Exit Node」です。これを設定すると、外出先のスマホの通信をすべて「自宅のPC経由」にすることができます。つまり、海外にいても自宅のIPアドレスでインターネットができるようになります。

設定は簡単です。自宅PC(Windows等)のTailscaleメニューから「Run as Exit Node」にチェックを入れます。その後、外出先のスマホアプリ側で「Use Exit Node」を選択し、自宅PCの名前を選べば完了です。これで、スタバのWi-Fiを使っていようが、あなたの通信の出口は常に「日本の自宅」になります。

手順3:接続確認とセキュリティ設定の仕上げ

最後に、ブラウザで「確認くん」などのサイトにアクセスし、表示されるIPアドレスが自宅のものになっているか確認しましょう。また、Tailscaleの管理画面(Admin Console)では、接続を許可するデバイスを制限したり、万が一の紛失時に即座にアクセス権を剥奪したりすることも可能です。個人利用なら20台まで無料で使えるため、家族全員のデバイスを守ることも容易です。

【中上級者向け】既存デバイスをVPNサーバー化する方法

Tailscaleは便利ですが、特定のベンダーに依存したくない、あるいはより高いスループットを追求したいという中上級者の方は、以下の方法で「自分専用のVPNサーバー」を立てるのがおすすめです。

ASUSやTP-Link等の高機能ルーターを活用する

最近のWi-Fi 6 / 6E対応ルーターの多くは、内部にVPNサーバー機能を備えています。特にASUSの『Instant Guard』などは、スマホアプリからワンタップで設定が完了するほど進化しています。ルーターがVPNを処理するため、ネットワークの末端にあるPCに負荷がかからず、非常に安定した通信が可能です。詳しくは「【完全ガイド】『NordVPN』をルーターに設定する手順」の応用として、ルーター自身のVPNサーバー機能を有効化してみてください。

SynologyやQNAPなどのNASをVPNサーバーにする

NASはもともと24時間稼働しているため、VPNサーバーのホストとして最適です。Synologyであれば『VPN Plus Server』というパッケージを導入することで、OpenVPNやL2TP/IPsecだけでなく、ブラウザだけでリモートアクセスができる「SSL-VPN」なども利用可能になります。ファイルサーバーとしての機能と直結しているため、データのアップロード・ダウンロードが最もスムーズに行える選択肢です。

Raspberry Pi + PiVPNで専用サーバーを自作する

「自由こそ正義」という方は、Raspberry Pi(ラズパイ)にLinuxを入れ、PiVPNというスクリプトを使って構築しましょう。これはWireGuardやOpenVPNの設定を対話形式で行える非常に優れたツールです。名刺サイズの小さな基盤が、あなたのデジタルライフを世界中から守るゲートウェイに変わる瞬間は、何物にも代えがたい達成感があります。

リモートアクセスVPN構築の落とし穴と注意点

「設定通りにやったのに繋がらない!」「速度が遅すぎて使い物にならない!」そんなトラブルを防ぐために、構築前に知っておくべき技術的ポイントを解説します。

「二重NAT問題」とその解決策

もっとも多い失敗がこれです。マンションの共用ルーターの下に自分のルーターを繋いでいる場合、ネットワークの出口が2重(二重NAT)になっています。この状態では、自分のルーターでポートを開けても、その外側のルーターで通信が止まってしまいます。対策としては、自分のルーターを「ブリッジモード(APモード)」にするか、TailscaleのようにNATを自動で越えられるソリューションを選択することが賢明です。

二要素認証(MFA)を導入しないリスク

リモートアクセスVPNは「家の鍵」をインターネットに公開しているのと同じです。もしパスワードが破られれば、犯人はあなたの自宅LAN内のすべてのデバイスにアクセスできてしまいます。TailscaleならGoogleアカウント等のMFAがそのまま使えますが、自前でOpenVPNなどを組む場合は、必ず「Google Authenticator」などのワンタイムパスワード(OTP)を導入し、セキュリティを二重化してください。

VPNスルー機能とパススルー設定の確認

古いルーターや一部のISP提供ルーターでは、VPNの特殊なパケットを「攻撃」とみなして遮断してしまうことがあります。ルーターの設定画面に「VPNパススルー」や「IPsecパススルー」といった項目がある場合は、それらを有効にする必要があります。特にIPv6環境では、プロトコルの相性問題が発生しやすいため、注意深く設定を確認しましょう。

通信速度(スループット)を最大化するMTU調整

VPNは元のパケットに「封筒」を被せるため、その分だけパケットのサイズが大きくなります。これがネットワークの最大サイズ(MTU)を超えると、パケットが分割(断片化)され、通信速度が極端に低下します。特にモバイル回線でVPNを使う場合は、MTU値を「1280」〜「1420」程度に微調整することで、劇的にレスポンスが改善することがあります。

【ケーススタディ】リモートアクセスVPNで変わる3つのライフスタイル

理屈だけではイメージしにくいかもしれません。ここでは、リモートアクセスVPNを導入することで実際にどのような「未来」が手に入るのか、3つの具体的なシナリオをご紹介します。

シナリオ1:海外旅行中でも「日本にいる」感覚を維持

あなたは今、タイのプーケットでバカンスを楽しんでいます。ふと、日本で放映中のドラマの最新回が気になりました。ホテルのWi-FiでTVerを開くと「地域外エラー」の文字が…。しかし、スマホのTailscaleをオンにして自宅のExit Nodeを有効にした瞬間、エラーは消え去り、日本と同じようにドラマが再生されます。さらに、ホテルの不安定な回線を通るデータはすべて自宅まで暗号化されているため、旅先でのネット銀行の操作も、日本にいる時と全く同じ安心感で行えるのです。

シナリオ2:プログラマーがカフェを「自宅のデスク」に変える

自宅で高機能なワークステーションを動かしているエンジニアのAさん。近所のカフェで作業中、自宅サーバー上のデータベース(DB)を叩く必要が出てきました。通常なら、DBポートをインターネットに開放するのは危険すぎてできません。しかし、VPN接続を確立したAさんのノートPCからは、自宅のサーバーが「192.168.1.100」というプライベートIPで直接見えています。SSHでの操作も、開発環境のビルドも、まるで自宅のモニターの前にいるかのようなレスポンスで完結。カフェのテラス席が、瞬時にセキュアな開発拠点へと変貌します。

シナリオ3:実家の親の「困った!」をリビングから解決

離れて暮らす両親から「パソコンが動かない」と電話がありました。説明を聞いても要領を得ません。そんな時、あらかじめ実家のルーターにVPN設定を仕込んでおけば、あなたは自宅にいながら実家のLANに入り込み、リモートデスクトップで親のPC画面を直接操作できます。「このボタンを押してね」と電話で何時間も説明する代わりに、あなたは数分でトラブルを解決し、親から感謝のメールを受け取ることでしょう。これは、物理的な距離を超えた「家族の絆」をデジタルで守る一つの形です。

徹底検証!リモートアクセスVPNに最適なハードウェア3選

20,000文字の決定版ガイドとして、実際にどの機材を買えば失敗しないのか、スペックと実績に基づいた推奨ハードウェアを厳選しました。

ASUS RT-AX86U Pro(ゲーミング・高機能ルーター)

VPN処理に特化したクアッドコアCPUを搭載しており、WireGuard接続時でも200Mbps以上のスループットを維持します。最大の特徴は、ASUS独自の『VPN Fusion』機能。特定のデバイス(例:テレビ)だけをVPN経由にし、他のデバイスは通常回線を使うといった高度な使い分けが、スマホアプリの直感的な操作で可能です。まさに「VPNルーターの王道」と呼べる一台です。

Synology DiskStation DS224+(高機能NAS)

単なるストレージを超えた、VPNサーバーとしてのポテンシャルが極めて高い一台です。Synology独自の『VPN Plus』というプラットフォームは、企業レベルのセキュリティと使いやすさを両立しています。特に、クライアントソフトを入れずにブラウザだけで自宅LANへ入れる機能は、共用PCから自宅のファイルを確認したい時にこの上なく便利です。データの保護と外部アクセスの両立を目指すなら、これ以上の選択肢はありません。

Raspberry Pi 5(自作派の究極ツール)

最新のRaspberry Pi 5は、先代に比べて大幅にCPU性能が向上しており、暗号化処理を高速にこなします。消費電力はわずか数ワット。一年中つけっぱなしにしても電気代は数百円程度です。Ubuntu OSをインストールし、WireGuardサーバーとして運用すれば、世界で自分だけが管理する鉄壁のゲートウェイが完成します。コストパフォーマンスと自由度を最優先するなら、ラズパイ一択です。

次世代のリモートアクセス:VPNからZTNAへ

最後に、少しだけ未来の話をしましょう。現在主流のVPNは、一度繋がると「ネットワークのすべて」が見えてしまうという弱点があります。これを解決するために登場したのが「ZTNA(ゼロトラスト・ネットワーク・アクセス)」という考え方です。ZTNAでは、「誰が、どのアプリにだけアクセスして良いか」を最小単位で制御します。個人利用でも、TailscaleのようなサービスはこのZTNAの思想を取り込み始めています。ネットワークの境界線で守る時代から、アイデンティティ(個人)で守る時代へ。リモートアクセスVPNの進化は止まりません。詳細は「ZTNAとは?現代のセキュリティ技術とVPNとの違いをわかりやすく解説」でさらに深掘りしています。

リモートアクセスVPNに関するよくある質問(FAQ)

- 無料のVPNアプリを使って自宅にリモートアクセスしても大丈夫?

-

絶対に避けるべきです。無料のVPNサービスは通信を盗聴したり、ユーザーデータを売却したりすることで運営されているものが多く、セキュリティを強化するはずのVPNが最大のセキュリティホールになりかねません。自宅へのアクセスには、信頼できる商用サービス(NordVPN等)か、自分で構築したサーバー(Tailscale, WireGuard等)を使いましょう。

- 設定したのに外出先から繋がらない!主な原因は?

-

最も多い原因は「ポート開放の失敗」か「二重NAT問題」です。ルーターの設定を見直すか、ポート開放が不要なTailscaleの利用を検討してください。また、スマホのテザリングで繋いでいる場合、キャリア側の制限でVPNパケットが弾かれているケースも稀にあります。

- 自宅にVPNサーバーを立てるとハッキングされる心配はない?

-

リスクはゼロではありません。特に、単純なパスワード認証だけでポートを公開していると、ブルートフォース攻撃(総当たり攻撃)の標的になります。必ず「公開鍵認証」を使用する、あるいは二要素認証(OTP)を併用することで、突破される確率を限りなくゼロに近づけることが不可欠です。

- 会社のリモートアクセスVPNに自分の個人PCを繋いでもいい?

-

多くの会社ではセキュリティポリシー上、禁止されています。個人のPCから会社ネットワークへウイルスが流入するリスクがあるためです。必ず会社の貸与端末を使用するか、情シス部門の許可を得た方法で接続してください。個人の自宅VPNとは全く別物と考えるべきです。

- VPNを常時接続していると、スマホのバッテリー消費は早くなる?

-

多少の影響はあります。特に古いプロトコル(OpenVPN等)は通信の維持に電力を消費しやすいです。最新のWireGuard(Tailscale含む)は極めて軽量に設計されており、体感できるほどのバッテリー消費増はほとんどありません。日常使いにはWireGuardが最も適しています。

まとめ:自分に最適なリモートアクセスVPNを選ぼう

リモートアクセスVPNは、物理的な距離という制約を取り払い、デジタル空間における真の自由と安全をもたらす技術です。本ガイドを通じて、その仕組みから具体的な構築方法まで、すべてを網羅してきました。

「自分には難しそう」と感じていた方も、まずはTailscaleを自分のPCとスマホに入れてみることから始めてみてください。設定に要する時間はわずか5分。その5分が、あなたの今後のネットライフを劇的に変える第一歩になります。データの主権を自分の手に取り戻し、世界中のどこにいても「自宅と同じ」安心感を手に入れましょう。

空野 紫苑

空野 紫苑さあ、理屈はすべて教えました。あとはあなたが実際に『トンネル』を掘り、デジタルの国境を越えるだけです。技術は、使う者の意志があって初めて価値を持ちます。最高のネットワーク環境を構築しなさい。

お姉ちゃん、ありがとう!さっそくTailscaleを入れて、実家の親のPCも見れるように設定してみるよ。もう『家に帰らなきゃ』って焦る必要もなくなって、なんだかワクワクしてきた!