テレワークが普及した現代において、安全な通信環境の構築は企業にとって欠かせない課題です。私が本記事でリモートアクセスVPNのしくみや種類について詳しく解説します。

外部から社内ネットワークへアクセスする際の情報漏洩リスクを減らすために、VPN技術への理解を深めることが重要です。この記事を読むことで、自社に最適なネットワーク構築のヒントが得られます。

リモートアクセスVPNの基本と現代における役割

リモートアクセスVPNは、インターネットなどの公衆網を利用して、離れた場所から社内ネットワークへ安全に接続するための技術です。私がネットワークの基礎として常に意識しているのは、物理的な場所にとらわれない論理的な境界の構築です。

以前は高コストな専用線の代わりとして使われていました。現在はテレワークの常態化に伴い、事業を継続するための重要な基幹インフラとして機能しています。

リモートアクセスVPNが求められる背景

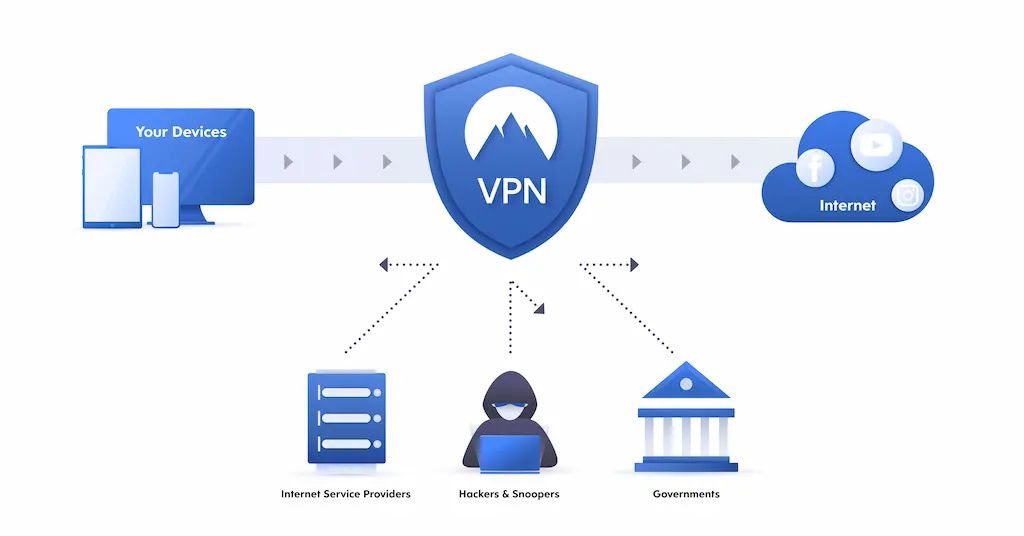

インターネットという誰もが利用できるネットワークは、常に盗聴やデータ改ざんの危険にさらされています。そのため、外部から社内の機密情報へアクセスする際には、通信を保護する特別な仕組みが不可欠です。

クラウドサービスの普及により、従業員が自宅やカフェから仕事をする機会が増加しました。このような分散型の働き方を支えるために、VPNの需要が急速に高まっています。

仮想的な専用通路を作る技術のしくみ

VPNの安全性は、複数の技術要素が組み合わさることで成り立っています。独立した機能が連携し合い、公衆網におけるデータの機密性を守ります。

ここでは通信の各段階でどのような処理が行われているのかを分解して説明します。技術の全体像を把握することで、セキュリティへの理解が深まります。

トンネリングとカプセル化によるデータの保護

トンネリングとは、インターネット上に特定の送信元と宛先を結ぶ論理的な直通回線を作る技術です。このトンネルの中にデータを通すことで、外部からの干渉を防ぎます。

送りたいデータは、カプセル化という処理によってVPN専用のヘッダ情報で包み込まれます。この包み込みにより、社内用のIPアドレスなどが外部から見えなくなり、安全な転送が実現します。

通信を秘匿化する暗号化技術

万が一カプセル化されたデータが傍受されても、中身を読まれないようにするのが暗号化の役割です。リモートアクセスVPNでは、共通鍵暗号方式と公開鍵暗号方式を組み合わせたハイブリッド暗号をよく利用します。

通信の始まりには安全性の高い公開鍵暗号で鍵を交換し、その後のデータ通信では処理が速い共通鍵暗号を使用します。これにより、セキュリティの高さと通信の快適さを両立させています。

厳格な認証と認可のプロセス

VPNの出入り口では、接続しようとするユーザーが本当に本人であるかを確認する認証が行われます。さらに、本人の属性にあわせて利用できるシステムを制限する認可の仕組みも働きます。

近年はIDとパスワードだけでなく、スマートフォンを使った承認や指紋などの多要素認証を採用する企業が増えています。パスワードが漏れた場合のリスクを大幅に減らすことができます。

リモートアクセスVPNの主要な種類とプロトコル

VPNには利用する回線や通信のルールによってさまざまな種類が存在します。組織の目的や予算にあわせて、最適な方式を選ぶことが求められます。

私が提案する際は、コストとセキュリティのバランスを最も重視します。それぞれの特徴を整理して把握しておきましょう。

接続回線による違い|インターネットVPNとIP-VPN

VPNを構築する回線には、大きく分けてインターネットVPNとIP-VPNの2つがあります。利用する回線の性質によって、かかる費用や通信の安定性が異なります。

インターネットVPNは誰でも使える公衆網を利用するためコストが安く済みますが、暗号化への依存度が高くなります。IP-VPNは通信事業者の閉鎖されたネットワークを使うため高額ですが、高いセキュリティと安定した速度が期待できます。

- インターネットVPN|安価、暗号化が必須、場所を選ばず接続できる

- IP-VPN|高額、閉鎖網で安全、通信品質が安定している

代表的なVPNプロトコルの特徴と比較

プロトコルとは通信を行うための規格やルールのことです。リモートアクセスVPNでよく使われる3つの代表的なプロトコルを紹介します。

それぞれの技術的な特徴を知ることで、端末や利用環境にあわせた適切な選択ができます。働き方のスタイルに直結する重要な要素です。

ブラウザだけで使えるSSL-VPN

SSL-VPNは、Webブラウザに標準搭載されている技術を利用する方式です。リバースプロキシやトンネルモードなど、用途にあわせて複数の接続形態を選べます。

専用のソフトウェアを入れなくても手軽に導入できる点が魅力です。端末内に機密データを残さない運用がしやすいため、BYOD環境でよく活用されます。

強固なセキュリティを誇るIPsec-VPN

IPsec-VPNは、ネットワークの低い階層で動作し、通信データ全体を保護する仕組みを持っています。専用のソフトウェアや機器を使うことで、非常に強力なセキュリティを実現します。

もともとは会社間の拠点をつなぐために使われていました。現在では改良が進み、持ち運び用のパソコンやスマートフォンからの接続にも広く普及しています。

互換性が高いL2TP/IPsec

L2TP/IPsecは、データをつなぐ技術とIPsecの暗号化を組み合わせた方式です。OSの種類を選ばずに設定できるため、汎用性の高さが魅力です。

ただし、データを二重に包み込む処理を行うため、通信速度が少し遅くなる傾向があります。環境によっては動画の視聴などに影響が出る場合があります。

認証基盤の統合とトラフィック運用の最適化

企業規模が大きくなると、多数のユーザーを効率的に管理する仕組みが必要です。私がシステムの設計を行う際は、既存のユーザー管理システムとの連携を重視します。

同時に、増え続ける通信量をうまくさばくための工夫も欠かせません。ここでは認証の仕組みと通信の渋滞を防ぐ技術について解説します。

RADIUSとActive Directoryによる認証連携

大規模な組織では、社内のActive Directoryというシステムで社員のアカウント情報を一括管理しています。これとVPNの認証システムであるRADIUSを連携させることで、安全な接続を実現します。

ユーザーが接続を求めると、RADIUSサーバーがActive Directoryに登録情報を問い合わせます。正しいユーザーであると確認できた場合のみ、VPNゲートウェイが通信を許可する仕組みです。

| ステップ | 動作内容 |

|---|---|

| 1 | ユーザーがVPNクライアントから接続を試みる |

| 2 | VPNゲートウェイがRADIUSサーバーへ情報を送る |

| 3 | RADIUSサーバーがADへアカウント情報を問い合わせる |

| 4 | ADがアカウントの有効性を確認して回答する |

| 5 | RADIUSサーバーが接続の可否を判断してゲートウェイに伝える |

| 6 | VPNトンネルが作られ社内リソースへアクセスできる |

通信の渋滞を防ぐスプリットトンネリング

Web会議やクラウドサービスの利用が増え、すべての通信をVPN経由にするとネットワークがパンクしてしまいます。この問題を解決する技術がスプリットトンネリングです。

社内システムへの通信だけをVPNに通し、動画やWebサイトの閲覧は直接インターネットへ逃がします。これにより、通信の遅延を防ぎながら快適な業務環境を保てます。

フルトンネルとスプリットトンネルの違い

すべての通信を社内ネットワークに集約する方式をフルトンネルと呼びます。セキュリティの管理はしやすいものの、機器や回線に大きな負担がかかります。

一方、スプリットトンネルは通信の行き先を振り分けるため、負荷が分散されて速度が安定します。現在のモダンな業務環境においては、スプリットトンネルを採用する企業が増加しています。

スプリットトンネル運用時のセキュリティ対策

スプリットトンネルは便利ですが、VPNを通らない通信の安全性をどう守るかが新たな課題になります。社内の監視システムを通り抜けてしまうため、端末自体の防御力を高めなければなりません。

各パソコンに強力なセキュリティソフトを入れたり、安全なクラウドサービスだけをVPNから外したりする工夫が求められます。利便性と安全性のバランスを慎重に設計する必要があります。

VPNが抱える現代の課題と次世代のセキュリティ

長年リモートアクセスの主流であったVPNも、サイバー攻撃の高度化によって弱点が目立つようになってきました。私が最新のセキュリティ動向を追う中で、VPN依存からの脱却は避けて通れないテーマだと感じています。

時代の変化にあわせて、ネットワークを守る考え方そのものをアップデートする必要があります。今後のセキュリティ対策の方向性を確認しましょう。

従来の境界型防御が直面する限界

VPNは一度認証をクリアすると、ネットワーク内部をある程度自由に動き回れる仕組みです。もしパスワードが盗まれると、社内システム全体に被害が広がる危険性を持っています。

さらに、VPN機器そのものの弱点を狙った攻撃も急増しています。クラウドサービスを多用する現代において、社内と社外を分ける境界型の防御モデルは限界を迎えています。

ゼロトラストネットワークアクセス(ZTNA)への移行

VPNの限界を乗り越えるために登場したのが、ゼロトラストの考え方に基づいたZTNAです。何も信頼せず、通信のたびに毎回確認を行うという新しいアプローチです。

ZTNAはネットワーク全体ではなく、利用するアプリケーションごとに接続を許可します。ネットワークとセキュリティを統合するSASEという枠組みの中心的な役割を担い、被害を最小限に抑えます。

まとめ

リモートアクセスVPNは、安全なテレワークを実現するための重要な基盤技術です。通信を暗号化し、仮想的な専用トンネルを作ることで、社外からのアクセスを保護しています。

インターネットVPNや各種プロトコルの特性を理解し、自社の業務形態にあったものを選ぶことが大切です。トラフィックの増大にはスプリットトンネリングを活用し、通信の渋滞を回避する工夫も必要になります。

一方で、VPNだけでは防ぎきれない最新のサイバー脅威も存在します。私がおすすめするのは、既存のVPNを活用しつつ、新しいZTNAなどのゼロトラストモデルへ段階的に移行していく運用方法です。